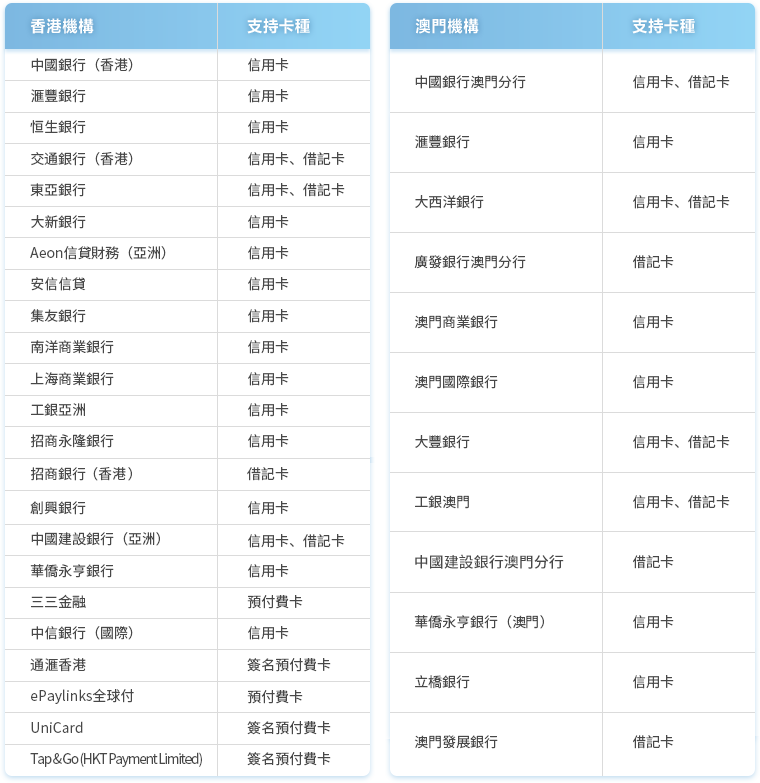

港澳支持借记卡的只有交通银行香港,东亚银行,建行亚洲,招商香港,中国银行澳门分行,大西洋银行,工银澳门,大豐銀行,广发银行澳门分行,建行澳门,澳门发展银行

香港,澳门和新加坡参加Apple Pay的金融机构

香港:

Airwallex (Hong Kong) Limited(Visa 信用卡)

Airwallex(香港)Limited(Visa 信用卡)

American Express*

美国银行香港分行(Mastercard 信用卡)

中国银行(香港)(Mastercard、银联和 Visa 信用卡、银联借记卡)

东亚银行(Mastercard、银联和 Visa 信用卡)

中信银行(国际)(MasterCard 和 Visa 信用卡)

中国建设银行(亚洲)(Mastercard、银联和 Visa 信用卡)

花旗银行(Mastercard 和 Visa 信用卡、MasterCard 借记卡)

大新银行(Mastercard 和 Visa 信用卡)

星展银行(MasterCard 和 Visa 信用卡)

恒生银行(Mastercard、银联和 Visa 信用卡)

HKT Payment Limited(Mastercard 和银联储值卡)

汇丰银行(Visa 信用卡、Mastercard 和银联借记卡及信用卡)

中国工商银行(亚洲)(银联和 Visa 信用卡)

Livi Bank(Mastercard 借记卡)

Mox Bank Limited(Mastercard 借记卡)

安信信贷有限公司(CUP 和 Visa 信用卡)

渣打银行(Mastercard 和 Visa 信用卡、银联借记卡)

TNG (Asia) Limited(Mastercard 储值卡)

WeLab Bank Limited(Mastercard 借记卡)

众安银行(Visa 借记卡)

澳门:

大西洋银行(Mastercard 和银联借记卡、Visa 和银联信用卡)

中国银行澳门分行(银联信用卡和借记卡)

中国工商银行(澳门)(银联信用卡)

新加坡:

American Express*

花旗银行(Mastercard 和 Visa 信用卡、Mastercard 借记卡)

星展银行(MasterCard 和 Visa 信用卡和借记卡)

汇丰银行(Mastercard 和 Visa 信用卡、Visa 借记卡)

华侨永亨银行(Mastercard 和 Visa 信用卡及借记卡)

新加坡邮政储蓄银行(Mastercard 信用卡和借记卡)

Singtel(Visa 储值卡)

渣打银行(MasterCard 信用卡和借记卡、Visa 信用卡)

大华银行(MasterCard 和 Visa 信用卡和借记卡)

Wise

银联港卡Apple Pay通过内地云闪付还款内地信用卡

这是在飞客上看到的玩法,很有意思,可以很有效的消耗一部分港币.

具体操作就是把香港的银联提款卡添加到苹果手机上的Apple Pay里面,然后通过内地云闪付调用Apple Pay进行信用卡还款.

飞客上提及了几点注意事项:

- 四大行和招商的信用卡都不行(招商需要测试). 浦发,中信,光大可以

- 还款几百以上,就可以调出云闪付了.

- 招商可以弹出Apple Pay但是支付不了.(这个需要测试)

- 有人最高一笔还过一万块

- 如果只有港币账户,那会实时按照银联汇率换成RMB

银联港币汇率

香港银行发行的银联卡在内地的各种交易,包括ATM取现,线下扫码,各种pay,刷卡等等,都适用于银联国际当天的港币对人民币的汇率

那么这个汇率是怎么确定的呢?从银联国际的网站上,我们可以看到:

银联系统中的汇率,是依据多个渠道和市场化原则取得的基础汇率,不包括发卡行额外收取的任何费用以及四舍五入等因素的影响(如有)。

银联卡交易通常适用交易日当天的汇率,但在特殊情况下,适用交易结算日的汇率。(注:交易日系指交易实际发起的日期,结算日系指银联与发卡行、收单行进行资金清算的日期)

银联系统汇率周一至周五每日更新,周六周日延用周五汇率。如无特殊情况,部分欧系货币汇率生效时间为北京时间16:30,其他货币汇率生效时间为北京时间11:00。特别提示,本网页查询显示的汇率更新时间可能晚于前述生效时间。

持卡人如需更详细地了解交易汇率,请咨询发卡行。

银联国际汇率查询:

https://www.unionpayintl.com/cn/rate/

也就是说,港币汇率是每天上午的11点确定,一直到第二天上午的11点. 周五11点的汇率会一直延申到周一上午的11点.

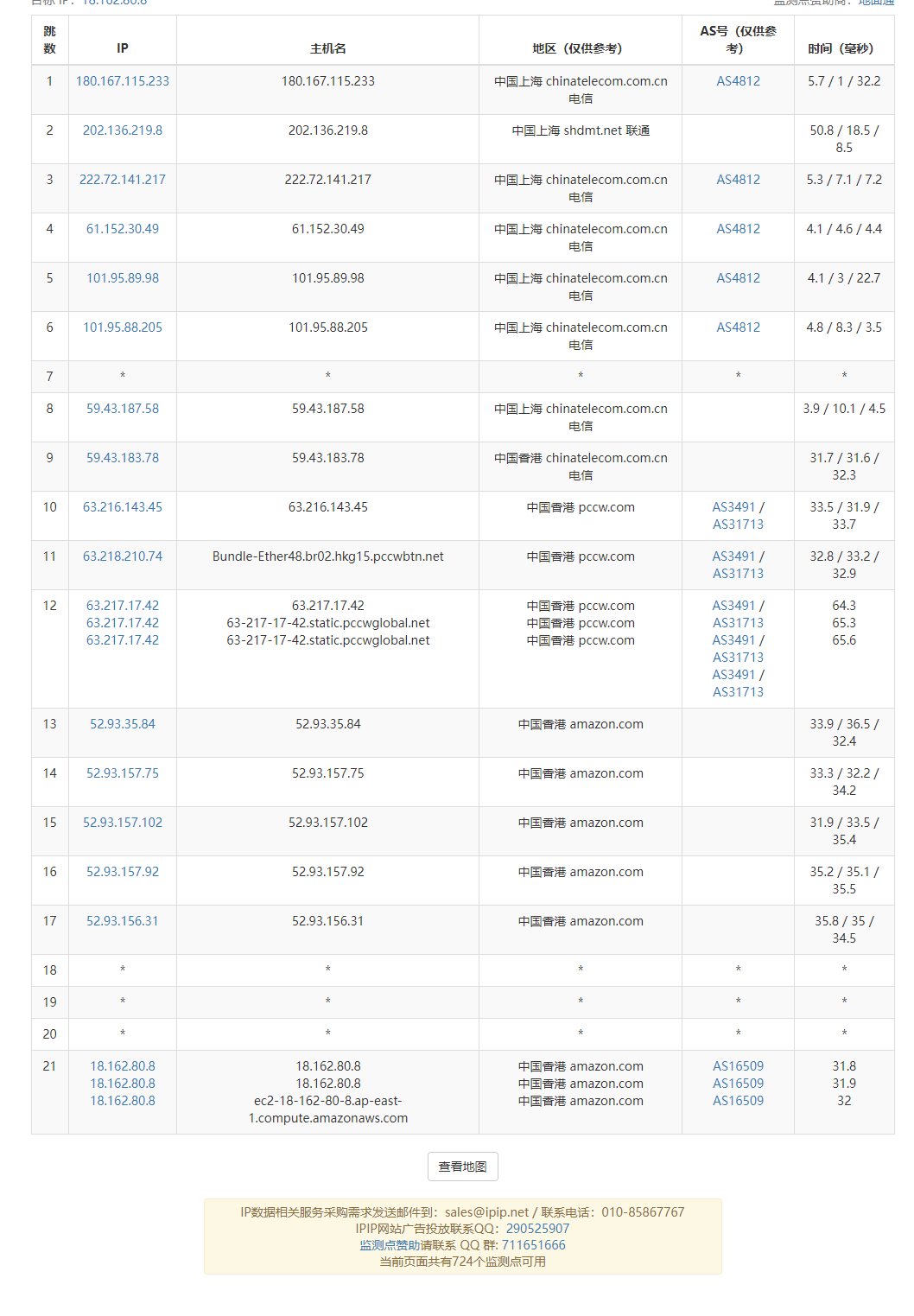

恶意bot – Petal Bot

早上发现一个站点很奇怪,PV/UV接近1:1

看了一下log, 才发现原来是Petal Bot 在做怪,google 了一下发现petalsearch.com这个搜索引擎貌似是huawei的产品.

关于这个产品,在huawei的网站上有详细的说明

PetalBot is an automatic program of the Petal search engine. The function of PetalBot is to access both PC and mobile websites and establish an index database which enables users to search the content of your site in Petal search engine. You can identify crawling from Petal by analyzing the User-agent field.

在PC上的UA: Mozilla/5.0 (compatible;PetalBot;+http://aspiegel.com/petalbot)

在mobile上的UA:

Mozilla/5.0(Linux;Android7.0;)

AppleWebKit/537.36(KHTML,likeGecko)

MobileSafari/537.36(compatible;PetalBot;+http://aspiegel.com/petalbot)

常用的ASN是 AS136907 Huawei Cloud Singapore, 可以安心的把这个ASN封掉

Morningstar晨星(中国)2022年度基金奖揭晓

晨星每年的奖项颁布,都是可以重点研究的基金

| 基金奖类型 | 基金奖项 | 提名 |

|---|---|---|

| 公募基金 | 积极配置型 | 广发睿毅领先混合 |

| 华安逆向策略混合 | ||

| 交银先进制造混合 | ||

| 兴全绿色投资混合 | ||

| 易方达新经济混合 | ||

| 中银优选混合 | ||

| 混合型 | 国富中国收益混合 | |

| 交银优势行业混合 | ||

| 积极债券型 | 南方广利回报债券 | |

| 易方达裕祥回报债券 | ||

| 普通债券型 | 富国天利增长债券 | |

| 工银四季收益债券 | ||

| 纯债型 | 工银纯债债券

|

|

| 鹏华丰禄债券 |

以上是提名

下面是获奖:

公募基金积极配置奖: 易方达新经济混合

公墓基金混合型: 国富中国收益混合

公墓基金积极债券型: 易方达裕祥回报债券

公墓基金普通债券型: 工银四季收益债券

公墓基金纯债型: 鹏华丰禄债券

银联国际跨境汇款途径

如Wise, 熊猫速汇等机构把境外的外汇直接换成RMB打回国内的途径其实都是经过银联国际的Money Express, 也就是全球速汇业务。

关于此项业务的简介:

全球速汇(MoneyExpress)是银联提供的跨境汇款便捷服务,目前已在美国、日本、新加坡、澳大利亚、英国、俄罗斯等45个国家和地区开通。合作机构包括CIBC等当地银行和MoneyGram、Transferwise等28家专业汇款机构。通过这些机构提供的线下网点、官方网站和手机APP等服务渠道,境外汇款人可以方便地向中国工商银行、中国银行、中国建设银行、中国农业银行、交通银行、光大银行、华夏银行等24家中国境内银行的银联卡进行跨境汇款。中国境内持卡人直接以人民币收款,无需解付结汇即可消费、取现。

与传统的通过银行跨境电汇方式不同,全球速汇在汇款时预先锁定汇率,汇款款项以人民币直接计入银联卡账户,收款方不用解付,可直接使用,也无需向银行支付手续费,到账时间为实时,一般不超过12小时。

可提供此项业务的汇出机构如下:

https://www.unionpayintl.com/cn/servicesProducts/servicesBenefits/crossBorderRemittance/

可以看到,我们一般能够使用的也就是paysend, 熊猫速汇, wise, 中银香港,交行香港,以及HSBC新加坡

为了方便,直接在下方列出来了, 写此文的时间是2022年3月27号:

|

机构 |

地区 |

服务渠道 |

|

PaySend |

英国、俄罗斯 |

1.官方网站 2.手机App |

|

Wise |

英国、法国等多个国家和地区,具体以Wise公告为主 |

1.官方网站 2.手机APP |

|

Canadian Imperial Bank of Commerce |

加拿大 |

1.网上银行 2.手机App 3.ATM 4.分行网点 |

|

MoneyGram |

英国、韩国、澳大利亚等多个国家和地区,具体以MoneyGram公告为准 |

1.官方网站 2.线下网点(包括 分行网点和其他合作网点) |

|

QIWI Bank |

俄罗斯 |

1.官方网站 2.手机APP |

|

Golden Crown |

1.官方网站 2.手机APP |

|

|

Credit Ural Bank |

1.线下网点 2.分行网点 |

|

|

Russian Standard Bank |

1.官方网站 2.手机APP |

|

|

Solidamost Bank |

1.官方网站 |

|

|

Mifinity |

英国 |

1.官方网站 2.手机App |

|

GuavaPay |

1.官方网站 2.手机App |

|

|

CITI Europe |

欧洲 |

手机APP |

|

KB Card |

韩国 |

手机App |

|

Woori Bank |

分行网点 |

|

|

Tranglo |

马来西亚 |

1.官方网站 2.手机App |

|

WING |

柬埔寨 |

手机App |

|

ABA Bank |

手机APP |

|

|

AMK Finance |

1.官方网站 |

|

|

Geoswift |

香港地区 |

官方网站 |

|

中银香港 |

1.官方网站 2.手机APP |

|

|

好易联Easylink |

1.官方网站 2.手机APP |

|

|

交通银行(香港) |

手机APP |

|

|

Aleta Planet Pte. Ltd. |

新加坡 |

手机App |

|

HSBC |

手机APP |

|

|

ABC Bank |

毛里求斯 |

1.官方网站 2.手机App |

|

Rawbank |

刚果(金) |

1.官方网站 2.手机App |

|

Vista Bank |

塞拉利昂、冈比亚 |

1.官方网站 |

|

SBI |

日本 |

1.手机App 2.官方网站 |

|

Jpremit |

1.官方网站 |

|

|

CB International Bank |

波多黎各 |

1.官方网站 2.手机APP |

|

Sberbank Kazakhstan |

哈萨克斯坦 |

手机APP |

|

UzPSB |

乌兹别克斯坦 |

1.官方网站 |

|

MTB Bank |

乌克兰 |

手机APP |

|

Dushanbe City Bank |

塔吉克斯坦 |

1.官方网站 |

|

OmiPay |

澳大利亚 |

手机APP |

|

Vista Bank |

塞拉利昂、冈比亚 |

1.官方网站 |

|

WorldCom |

以色列 |

合作网点 |

中国大陆地区可提供全球速汇的收款机构如下:

|

发卡行 |

借记卡是否开通 |

信用卡是否开通 |

|

中国工商银行 |

√ |

√ |

|

中国银行 |

√ |

√ |

|

中国建设银行 |

√ |

× |

|

中国农业银行 |

√ |

× |

|

交通银行 |

√ |

× |

|

中国光大银行 |

√ |

× |

|

华夏银行 |

√ |

× |

|

哈尔滨银行 |

√ |

× |

|

上海银行 |

× |

√ |

|

福建农信 |

√ |

× |

|

临商银行 |

√ |

× |

|

湖南农信 |

√ |

× |

|

青海农信 |

√ |

× |

|

广东农信 |

√ |

× |

|

河南农信 |

√ |

× |

|

内蒙古银行 |

√ |

× |

|

武汉农商行 |

√ |

× |

|

山西农信 |

√ |

× |

|

海南银行 |

√ |

× |

|

广西北部湾银行 |

√ |

× |

|

桂林银行 |

√ |

× |

|

成都银行 |

√ |

× |

|

郑州银行 |

√ |

× |

|

深圳宝安桂银村镇银行 |

√ |

× |

|

深圳农商行 |

√ |

× |

|

晋商银行 |

√ |

× |

|

广州农商银行 |

√ |

× |

|

湖北银行 |

√ |

× |

|

宁夏银行 |

√ |

× |

|

辽沈银行 |

√ |

× |

|

重庆银行 |

√ |

× |

|

青岛银行 |

√ |

× |

|

长安银行 |

√ |

× |

|

富滇银行 |

√ |

× |

|

贵阳银行 |

√ |

× |

|

吉林农信 |

√ |

× |

|

大连银行 |

√ |

× |

|

鄂尔多斯银行 |

√ |

× |

|

海口联合农商银行 |

√ |

× |

|

大连银行 |

√ |

× |

|

徽商银行 |

√ |

× |

|

天津金城银行 |

√ |

× |

|

乌鲁木齐银行 |

√ |

× |

|

长春朝阳和润村镇银行 |

√ |

× |

|

张家口银行 |

√ |

× |